작년에 전 세계는 150Gbps 이상의 속도로 Linux PC에 대한 대규모 XOR.DDoS 공격의 영향을 받았습니다. 문제의 맬웨어인 Malware.XOR.DDoS는 2014년에 탐지되었으며 많은 연구 분석의 대상이 되었습니다.

원래 공격은 Linux를 대상으로 했지만 최신 버전은 C&C(Command & Control) 서버를 통해 Windows PC를 '좀비' PC로 전환하여 공격할 수도 있습니다.

XOR.DDoS는 SYN 플러드 공격에서 엄청난 양의 데이터와 무의미한 문자열을 생성합니다. CDNetworks는 대부분의 회사가 데이터를 처리할 네트워크 처리 능력이 없기 때문에 심각한 위협이라고 말합니다. 또한 공격은 소규모 네트워크 회선이 차단할 수 없는 TCP를 사용합니다.

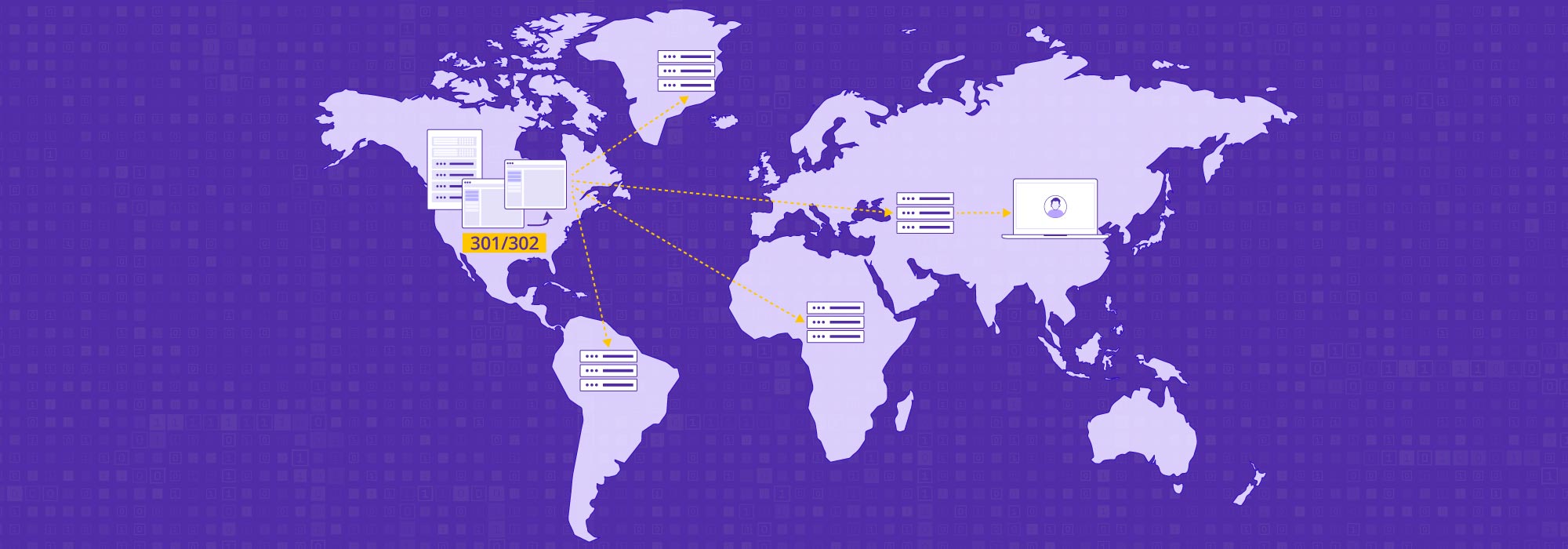

이 보고서는 77.1%의 공격이 중국과 미국에서 주로 클라우드 서비스를 사용하는 Linux 서버와 대규모 클라우드 서비스 공급자에서 발생했다고 밝혔습니다. 이는 SSH 서비스(22/TCP)가 대부분의 공격에 사용되고 있음을 시사하며, 적절한 보안 관리가 이루어지지 않은 클라우드 시스템이 해킹되었을 가능성이 가장 높다.

씨디네트웍스는 데이터가 있는 SYN 패킷이 감지되면 이론적으로 SYN과 데이터 플러딩을 차단할 수 있다고 말한다. 회사는 스푸핑 공격에 효과적인 SYN 쿠키를 사용할 것을 권장합니다.

쿠키는 SYN 시퀀싱을 비교하고 동일하지 않으면 패킷을 버립니다. 또는 First SYN DROP이 공격을 차단하는 또 다른 효과적인 방법이 될 수 있습니다.

“이 기술은 첫 번째 SYN 패킷 정보를 메모리에 저장하고 패킷을 삭제하는 방식으로 작동합니다. 세션 요청이 정상이면 같은 IP에서 다시 SYN 요청을 보냅니다. 공격에 대한 요청이 있으면 다른 IP에서 또 다른 SYN 요청이 수신됩니다.”라고 CDNetworks의 성명서는 말합니다.

회사는 XOR.DDoS 같은 대규모 TCP 공격에 대응하기 위해 대규모 네트워크 회선에 투자할 것을 권고한다.