WAFは、トラフィックをフィルタリングし、お客様のWebサーバへは信頼できるリクエストのみを許可することで、さまざまなタイプの攻撃からWebアプリケーションを保護するネットワークセキュリティシステムです。

一方でファイアウォールは、ネットワークに出入りするトラフィックを監視・制御するシステムです。これは、ネットワークとオープンインターネットの間のバリアとして機能しています。

Web アプリケーション ファイアウォールは、Web アプリケーションに出入りするトラフィックに焦点を当てた特定のタイプのファイアウォールです。標準のファイアウォールはセキュリティの第 1 レベルとして機能しますが、今日の Web サイトや Web サービスにはより高度なセキュリティが必要です。これは、WAF が特殊な機能を提供し、特にアプリケーション自体を狙った攻撃を阻止する場所です。

WAF ソリューションをお探しですか? CDネットワークをチェックしてください Application Shield

(マルチレイヤWAF).

WAFの仕組みは?

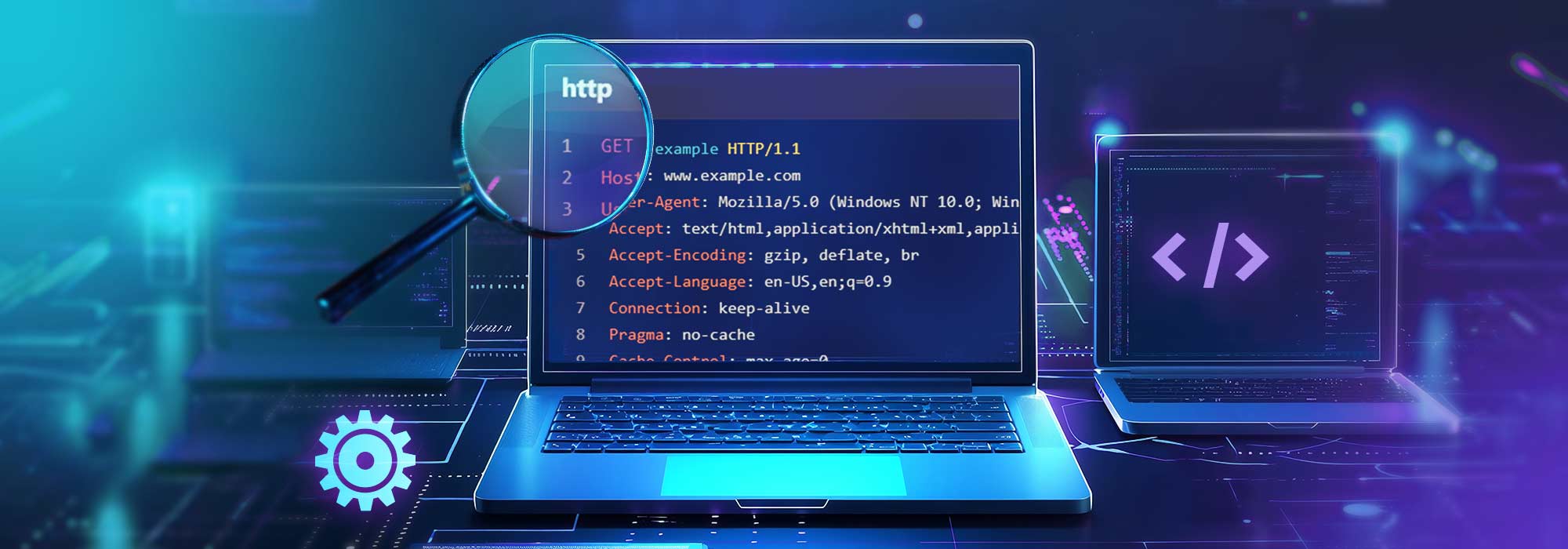

WAF は、Web アプリケーションとインターネットの間の疑わしい HTTP/s トラフィックをフィルタリング、監視、ブロックすることで機能します。

汎用型のファイアウォールの設置は、現在もサイバーセキュリティの基本となっています。このファイアウォールは、ネットワークの周囲に配置され、オープンシステム相互接続(OSI)モデルとしてL3/4で動作します。 その役割は、IP および TCP/UDP プロトコル上のパケットを検査し、IP アドレス、プロトコルタイプ、ポート番号に基づいてトラフィックをフィルタリングすることに限定されています。

一方、WAF は OSI モデルのレイヤー 7 (L7) で動作し、Web アプリケーション プロトコルを理解できます。これらは、Web アプリケーションとの間で送受信されるトラフィックを分析し、従来のネットワーク ファイアウォールでは検出されず、正または負のセキュリティ モデルの一部として使用できる攻撃を防ぐために不可欠です。

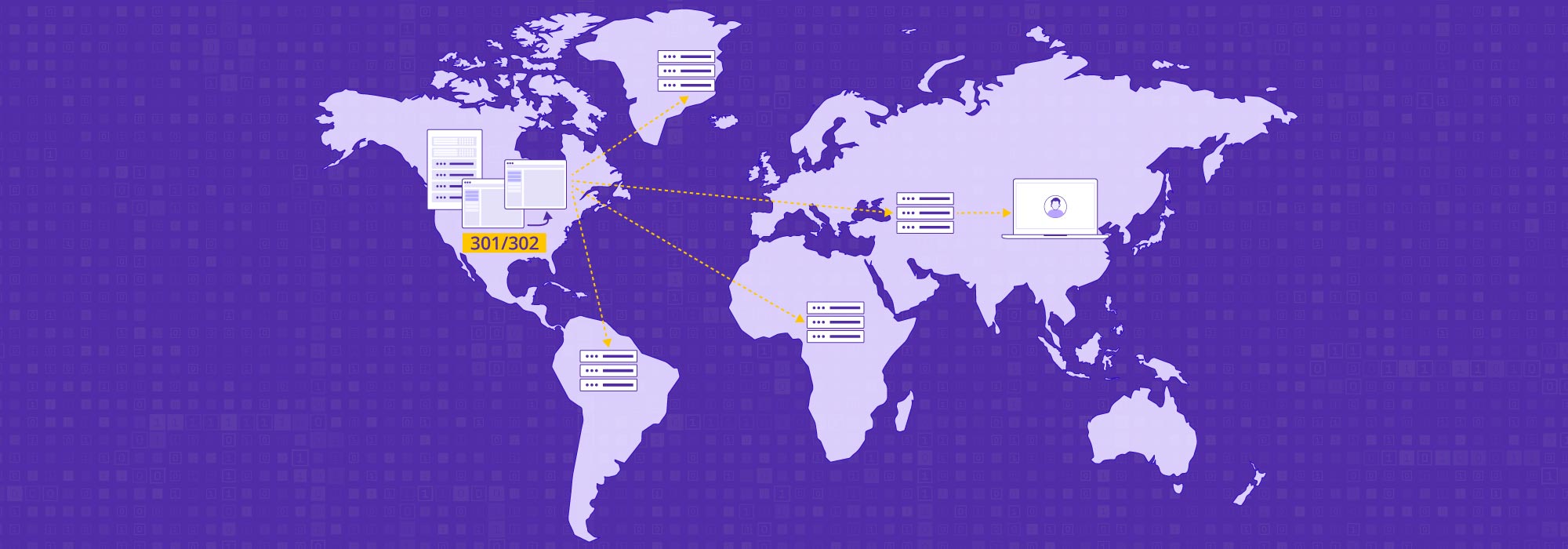

WAF をデプロイすると、アプリケーションとインターネットの間のリバース プロキシ シールドとして機能します。プロキシ サーバーは、クライアント マシンを保護する仲介者です。一方、リバース プロキシは、クライアントがサーバーに到達する前にそれを通過することを保証します。重要なのは、WAF を使用して、その前に配置された複数のアプリケーションを保護できることです。

WAF は、ポリシーと呼ばれる一連のルールを使用して、OWASP Top 10 などのアプリケーションの脆弱性を悪用する悪意のあるトラフィックを除外します。これらのセキュリティ ポリシーは、多くの場合、HTTP ヘッダー、HTTP リクエスト ボディ、HTTP レスポンスなどのスキャンポイントを含む、既知の Web 攻撃シグネチャに基づいています。体。一連のルールを指定して、URL またはファイル拡張子のパターンを検出し、URI、ヘッダーと本文の長さを制限し、シグネチャの検出と動作に基づいて SQL/XSS インジェクション、ゼロデイ エクスプロイト、さらにはボットを検出することもできます。

WAFを利用する主なメリットは、これらのポリシーを迅速かつ簡単に変更して実装できることです。WAFプロバイダの中には 負荷分散、SSL オフロード、および機械学習を使用したこれらのポリシー変更のインテリジェントな自動化により、クラウド セキュリティを最適化します。これにより、さまざまな攻撃ベクトルへの適応と対応、および分散型サービス拒否 (DDoS) 防御が容易になります。

WAF は、すべてのサイバー攻撃から保護することはできませんが、Webアプリケーションのセキュリティを強化し、これを狙ったあらゆる攻撃から保護することができます。

クロスサイト フォージェリ

これらは、Web アプリケーションの認証済みユーザーに、アプリのセキュリティを侵害するアクションを強制する攻撃です。通常、攻撃者は電子メールでリンクを送信することにより、ユーザーをだましてリンクをクリックさせます。ユーザー認証とログインが完了すると、ユーザーは資金の移動やプロフィールの詳細やメール アドレスの変更などの要求を実行するように強制される可能性があります。管理者アカウントを狙った攻撃が成功すると、Web アプリケーション全体が危険にさらされる可能性があります。

クロスサイト スクリプティング

クロスサイト スクリプティング攻撃とは、攻撃者がクライアントのブラウザーにマルウェアを挿入して、セッション Cookie などのデータを盗んだり、コンテンツを編集して偽の情報を表示したりする攻撃です。これは通常、JavaScript、PHP、および .NET のスクリプトを含む動的 Web サイトに悪意のあるコードが挿入された場合に発生します。ユーザーが Web ページをロードすると、攻撃者の悪意のあるスクリプトが実行されます。たとえば、ユーザーの Cookie が、なりすましに使用できる攻撃者に送信される可能性があります。

SQL インジェクション

攻撃者がコンタクトフォームなどのユーザが入力するデータフィールドを持つWebサイトやWebアプリケーションに、悪意のあるSQLコマンドを挿入する攻撃です。挿入されたコードは、データベースに不正アクセスしてデータベースに含まれる個人情報を盗み出したり、変更したりするコマンドを実行します。

DDoS 防御と高性能セキュリティ ソリューションが必要ですか? CDネットワークの Flood Shield - DDoS対策 DDoS 攻撃の緩和に最適です。

さまざまな種類の WAF とは?

WAF は、脅威インテリジェンスを活用し、事前に設定された特定の基準を満たす攻撃をブロックし、承認されたトラフィックを許可することで、Web アプリケーションを保護します。これらは、クロスサイト フォージェリ、クロスサイト スクリプティング、SQL インジェクション、および攻撃者がアプリケーションへの不正アクセスを取得して機密データを盗んだり、アプリケーション自体を危険にさらそうとするファイル インクルードから保護するのに役立ちます。

WAFは、それらの実装方法に基づいて、3つのタイプに分かれます。

ネットワークベースのWAF

これは通常、ハードウェア ベースの WAF であり、ローカルにインストールされます。これは、サーバーの近くに配置されているため、アクセスしやすいことを意味します。ハードウェアベースの展開の場合と同様に、遅延を最小限に抑えるのに役立ちますが、保存と維持に費用がかかる可能性があります.

ホストベースの WAF

ホスト型のこのWAFは、Webアプリケーションのソフトウェアに完全に組み込まれています。これは、アプリケーションサーバ内のモジュールとして存在します。このタイプのWAFは、ネットワーク型のWAFよりも低コストで、カスタマイズが容易です。デメリットとして、ローカルのサーバリソースを消費するため、Webアプリケーションのパフォーマンスが悪くなることがあります。また、実装やメンテナンスが複雑になることもあります。

クラウド型WAF

クラウドベースの WAF はより手頃な価格であり、管理に必要なオンプレミス リソースが少なくて済みます。それらは実装がより簡単で、多くの場合、ベンダーによって SaaS として提供されます。 DNS を変更して Web トラフィックをリダイレクトするだけの簡単なターンキー インストールを提供します。クラウド サービス モデルであるため、初期費用も最小限で済み、継続的に更新して脅威の状況における最新の攻撃に対応できます。 CDNetworks は、当社のグローバル データ センターおよびコンテンツ配信ネットワーク (CDN) と統合されたクラウドベースの WAF を提供し、Web アプリケーション層への攻撃をリアルタイムで防ぎます。