サイバー脅威が進化し続け、組織がクラウドベースのアプリケーションやリモートおよびハイブリッド ワーク モデルへの依存度を高めるにつれて、ゼロ トラスト ネットワーク アクセス (ZTNA) の採用が近年大幅に増加しています。

Gartnerによると、ZTNA はネットワーク セキュリティで最も急速に成長しているセグメントであり、2023 年には 31% の成長が予測されています。実際、Gartner は、2025 年までに少なくとも 70% の新しいリモート アクセス展開が、VPN サービスではなく ZTNA によって主に提供されると予測しています。 、2021 年末の 10% 未満から上昇。

ZTNA への関心の高まりに伴い、ZTNA 製品を提供するベンダーの数も増加しています。これは、ZTNA オプションを調査し、どのベンダーがニーズに適しているかを判断しようとしている組織にとって混乱を招く可能性があります。

ZTNAベンダーの種類

市場にはさまざまな ZTNA ベンダーがあり、それぞれがさまざまな機能と価格プランを提供しています。これにより、組織がさまざまなオプションを比較対照し、ニーズに最適なオプションを決定することが困難になる可能性があります。

ゼロ トラスト ネットワーク アクセス (ZTNA) ベンダーには、次のようないくつかの異なるタイプがあります。

1. セキュリティ サービス エッジ (SSE) ベンダー

SSE ベンダーは、SSE のアーキテクチャと実装に関連する製品を提供するベンダーです。 SSE は基本的に、企業のエッジ ネットワークを保護するために設計されたクラウドベースのセキュリティ テクノロジの組み合わせであり、リモート ユーザーはオフィスにいなくてもアクセスできます。

SSE アーキテクチャは通常、ZTNA、Cloud Access Security Broker (CASB)、Secure Web Gateway (SWG) の 3 つのコンポーネントで構成されています。したがって、SSE ベンダーは、ファイアウォール、侵入防止システム、仮想プライベート ネットワーク (VPN) などの標準セキュリティ サービスに ZTNA を追加します。

2. ネットワーク セキュリティ ベンダー

これらのベンダーは、SSL/TLS ソリューションを、ファイアウォール、侵入防止システム、仮想プライベート ネットワーク (VPN) などの他の種類のセキュリティ製品およびサービスと共に提供しています。これらのソリューションは、これまで従来のネットワーク セキュリティに重点を置いていたかもしれませんが、リモート ワークやハイブリッド ワークの台頭により、これらの傾向がネットワークにもたらすリスクを認識しています。その後、追加の利点として ZTNA 機能を含めた可能性があります。

3. ID およびアクセス管理 (IAM) ベンダー

一部の IAM ベンダーは、ユーザー認証と承認に重点を置いた ZTNA ソリューションを提供しています。これらのソリューションは、ZTNA 実装の一環として ID とアクセス制御を強化しようとしている組織にとって特に役立つ可能性があります。

4. クラウド セキュリティ ベンダー

クラウド セキュリティ ベンダーは、組織のインフラストラクチャにクラウドベースのツールやサービスをさらに組み込む際に、組織を保護するように設計された手順とテクノロジを含むソリューションを提供するベンダーです。これらは、前述の IAM ツールとサービス、DLP サービス、セキュリティ情報とイベント管理 (SIEM)、またはビジネス継続性と災害復旧ソリューションなど、いくつかの異なるタイプである可能性があります。

CDNetworks はこのカテゴリに分類され、次のような多数のクラウド セキュリティ製品を企業に提供します。

- Application Shield

(マルチレイヤWAF) Web アプリケーションを保護し、可用性を確保するため - Bot Shield - Bot対策 からのボットベースの攻撃からアプリケーションを防御します。

- Flood Shield - DDoS対策 高速、シンプル、かつ効果的な DDoS 保護を提供します

- API Shield - API保護、API の欠陥を特定するために設計されたサービス

- Enterprise Secure Access

(ゼロトラスト実装クラウドリモートアクセス)、ハイブリッド ワーク向けのクラウドベースの ZTNA ソリューション

ZTNA プロバイダーを選択する際に考慮すべきこと

ZTNA の採用を計画する際、これらのソリューションの実装と管理が複雑なため、ビジネスの速度が低下する可能性があります。 ZTNA には、ID およびアクセス管理、ネットワーク セグメンテーション、多要素認証など、さまざまなコンポーネントやテクノロジが多数含まれており、これらを統合することは困難な場合があります。したがって、ベンダーを選択する前に、これらの重要な考慮事項について考えてください。

- プラットフォームと機能: ゼロトラスト プロバイダーが、組織が必要とする機能を提供していることを確認してください。たとえば、多要素認証、ネットワーク セグメンテーション、アクセス制御をサポートしていますか?それとも、あなたが探しているのであれば、彼らは本格的な SSE プラットフォームを持っていますか?

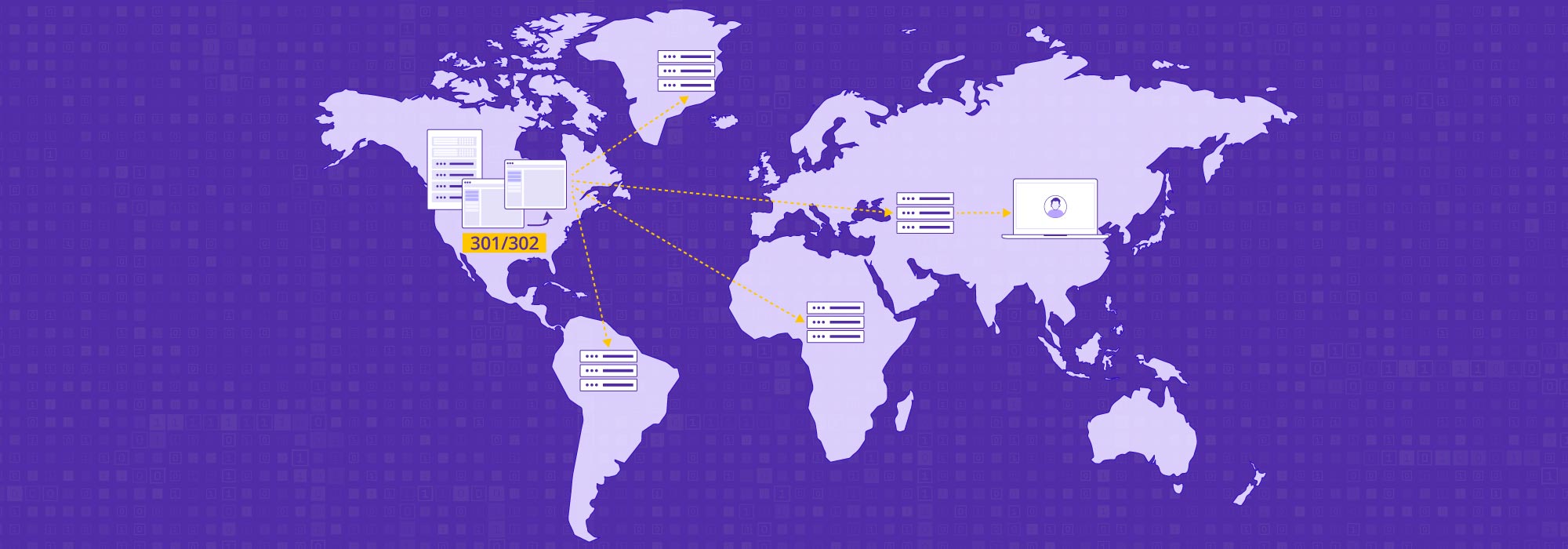

- 地理的なフットプリント:今日のハイブリッド ワークの世界では、拡張計画に一致するグローバルなフットプリントを持つベンダーを探すことが重要です。 ZTNA プロバイダーが、従業員が接続している可能性のあるすべての主要な地理的場所にデータ センターを持っているかどうかを確認します。

- 使いやすさ: ユーザーフレンドリーなインターフェースと使いやすいツールを提供するゼロトラストプロバイダーを探してください。これにより、チームはセキュリティ ソリューションの管理と維持が容易になります。たとえば、統合コンソールを使用して ID ポリシーとアクセス ポリシーを構成するために必要な手順の数を確認します。

- データ保護: 理想的なソリューションは、データの使用状況、アクティビティ、動作の異常 (UEBA) を検出できる必要があります。高度な DLP ルールとポリシーを適用し、ユーザー リスクに基づいて適応型アクセス ポリシーを適用できる必要があります。プロバイダーを選択するときは、組織が機密情報を保護するのに役立つ複数のオプションを提供するプロバイダーを探してください。

- 既存システムとの統合: ゼロトラスト プロバイダーが、組織の既存のシステムおよびインフラストラクチャと簡単に統合できるかどうかを検討してください。これにより、ゼロトラスト モデルへの移行がスムーズかつシームレスになります。これは、他のシステムとの統合と交換が不可欠なマルチベンダー環境の場合に特に重要です。理想的には、このような交換は、環境全体で正規化されたユーザーとデバイスの信頼スコアを提供し、適応型アクセス制御、ユーザー グループ設定、および調査のための自動チケット発行をトリガーできる必要があります。

- スケーラビリティ: また、将来の組織の成長を念頭に置いて、スケーラブルなプロバイダーを選択する必要があります。これにより、セキュリティ ソリューションが長期にわたってニーズに対応できるようになります。

- 視認性: 優れた ZTNA ソリューションでは、リアルタイムの監視と脅威インテリジェンスの評価を行うことで、アプリケーションのパフォーマンス、ユーザーの行動、デバイスのセキュリティを完全に可視化することもできます。

CDNetworks のゼロ トラスト ソリューション

CDNetworks は企業に エンタープライズ セキュア アクセス (ESAは、企業に安全なリモート アクセスを提供するクラウド サービスです。 ESA は、Software-Defined Perimeter (SDP) インフラストラクチャによるゼロ トラスト実装を使用して、あらゆるデバイスのあらゆる環境のあらゆるプラットフォームへのアクセスを制御します。

ESA は、オリジン サーバーの IP アドレスとポートをセキュリティ ゲートウェイの背後で保護することにより、攻撃の可能性を減らします。アプリケーションへのアクセスを許可されたユーザーは、厳密な最小権限の検証と承認を使用して精査されます。ログに記録された後でも、これらのユーザーの行動、デバイス セキュリティ、監査が監視され、企業のセキュリティ体制に合わせてスコアが付けられます。 CDNetworks の分散ネットワークにより、ESA はセキュリティ ゲートウェイに、DDoS 攻撃を含むサイバー攻撃に対するリアルタイムの保護も提供します。

CDNetworks のグローバルに分散されたコンテンツ配信ネットワークは、すべてのユーザーにスムーズなエクスペリエンスを提供するために安定した低遅延の伝送を保証するため、生産性も損なわれません。 ESA のオールインワン ポータルにより、ユーザーは企業データに安全かつ瞬時にアクセスできます。