确保对企业网络的安全远程访问一直是当务之急。但过去几年远程工作的兴起迫使企业更加重视网络威胁以及对安全远程访问的需求。

根据IBM《2022年数据泄露成本报告》 ,数据泄露的平均成本达到435万美元的历史新高,比上年上涨2.6%。鉴于远程工作不太可能消失,企业现在应该竭尽全力保护其网络并采用最佳安全实践。

为什么安全远程访问比以往任何时候都更重要

今天,我们看到越来越多的企业转向基于云的应用程序和服务,用于从会计到薪资和人力资源流程、网络管理甚至内容交付的方方面面。由于 COVID-19 大流行,远程工作者的数量也在增加。

更复杂的是,网络攻击的数量每年都在稳步增加。事实上,根据一份报告,从 2020 年 1 月到 2020 年 6 月,针对远程桌面协议 (RDP) 的网络攻击数量增加了 242% Atlas VPN 的报告.黑客一直以使用不安全连接和设备的远程工作者为目标,并利用远程访问工具中的漏洞。

为了保护组织免受这些不断上升的威胁,确保远程访问网络的安全变得比以往任何时候都更加重要。

什么是 ZTNA?

ZTNA 是一种安全的远程访问解决方案,可实现 零信任安全 原则,这意味着默认情况下用户和设备不受信任。例如,当远程工作人员试图访问其公司的资产时,ZTNA 将确保他们根据具体情况获得对特定资源的访问权限。特定于应用程序的权限。访问权限将根据多个标准授予,例如基于帐户角色的访问控制和上下文身份验证数据,例如 IP 地址、用户位置、组或组织中的角色,以及在特定时间限制内。

实际上,ZTNA 允许组织有选择地安全地提供对其应用程序和资源的访问,而不会暴露其整个网络。

什么是 VPN?

虚拟专用网络 (VPN) 是一种用于通过 Internet 在两个网络或设备之间创建安全和加密连接的技术。 VPN 一直是 IT 用来为分布式员工提供安全远程访问的传统解决方案。

当用户连接到 VPN 时,他们的互联网流量会被加密并通过安全隧道路由到 VPN 服务器。用户的 IP 地址被替换为 VPN 服务器的 IP 地址,这有助于掩盖用户的身份和位置。

远程工作者使用 VPN 的体验类似于直接连接到公司网络。所涉及的加密可防止窃听,并允许通过基于边界的安全解决方案检查所有业务流量,无论其来源如何。

但随着远程工作成为常态,并且越来越依赖基于云的应用程序,VPN 等传统解决方案变得越来越难以跟上。需要新的安全解决方案和架构来满足当今的需求。

ZTNA 相对于 VPN 的优势

ZTNA 和 VPN 都是用于安全访问网络的技术。它们都允许远程访问,但 ZTNA 比 VPN 具有一些关键优势,尤其是在启用信任和访问控制方面。评估这些优势对你来说是否重要 选择正确的零信任产品.

信任和访问控制

ZTNA 提供精细的访问控制,允许组织指定用户可以访问哪些应用程序或资源,而不管他们从哪里访问。另一方面,VPN 假定连接到本地公司网络的任何用户和设备都是可信的。

使用 ZTNA,用户和设备每次发出新请求时都必须始终进行身份验证。这种增强的访问控制使 ZTNA 比 VPN 更安全,在 VPN 中,远程机器一旦通过身份验证就可以访问整个内部网络。

微分段可见性

ZTNA 允许更好的微分段可见性。这涉及将网络划分为更小的网段或区域,并对每个网段应用安全控制,从而降低横向移动的风险并防止攻击者从一个受损系统转移到另一个系统。 VPN 通常提供对整个网络的访问,这使得实施微分段变得更加困难。

云安全

由于 ZTNA 在零信任模型上运行,默认情况下用户和设备不受信任,并且仅在需要知道的基础上授予访问权限。这种方法最大限度地降低了内部威胁和外部攻击的风险。 ZTNA 还提供额外的安全措施,例如多因素身份验证、加密和基于策略的访问控制。另一方面,VPN 在用户和网络之间创建隧道,如果隧道被破坏,网络很容易受到攻击。

减少延迟

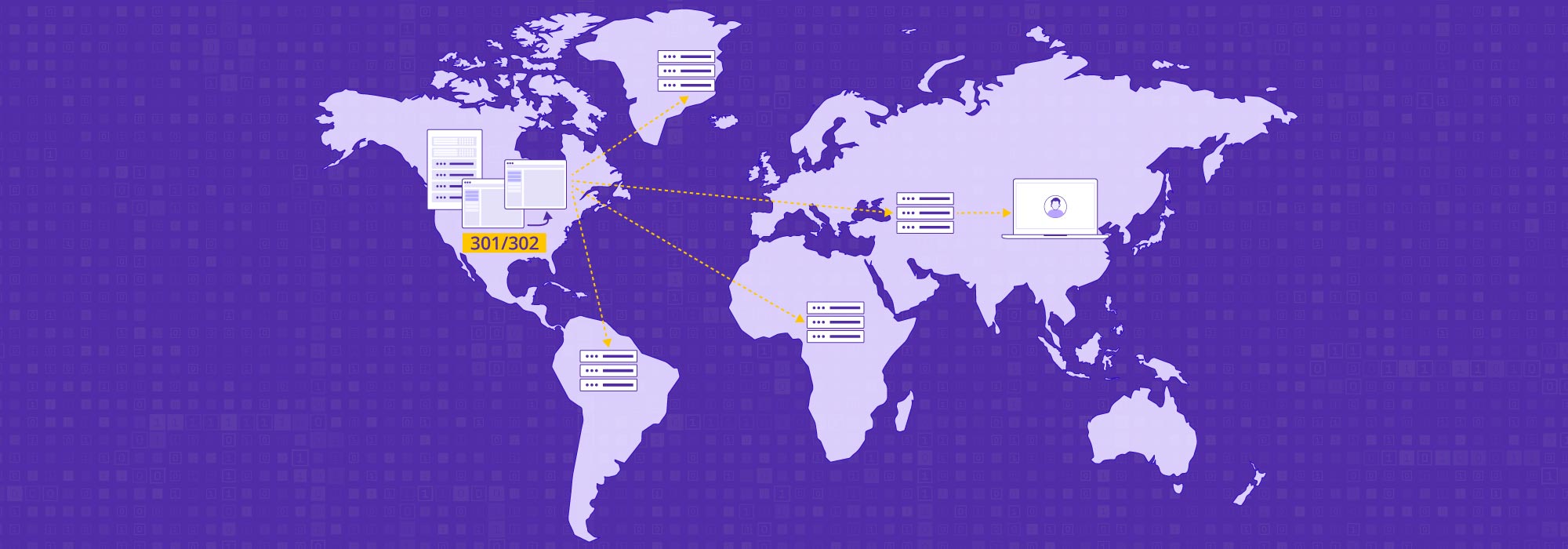

在延迟方面,ZTNA 也比 VPN 更具优势,因为它不需要所有流量都通过集中式网关或服务器进行路由。相反,ZTNA 使用更接近用户和他们正在访问的资源的分布式网关。这减少了延迟并提高了性能。

用户体验和生产力

ZTNA 提供比 VPN 更无缝和用户友好的体验。用户无需安装任何软件或配置任何设置,他们可以从任何地方和任何设备访问他们需要的资源。 ZTNA 还提供了更好的性能和可靠性,可以提高用户的工作效率。

介绍来自 CDNetworks 的企业安全访问

为了帮助组织采用零信任网络访问,CDNetworks 提供 企业安全访问 (ESA),一种基于具有软件定义边界 (SDP) 基础设施的零信任实施的云服务。

ESA集成了身份认证、应用加速和统一管理,这意味着只有授权用户才能访问特定的私有、公共、SaaS应用。 ESA 还配备了一个零信任网关和控制中心,这增加了对员工远程网络访问的灵活性和准确的访问控制。