最近的各种趋势迫使企业重新考虑其预防数据丢失的方法。数字化转型、加速向云计算的转变、SaaS 应用程序的激增以及向混合工作的转变使企业更容易遭受数据泄露。

传统的安全方法(即信任外围或防火墙内的设备,甚至通过 VPN 连接的设备)在这些复杂的网络中不再适用。

数据泄露给企业带来的损失比以往任何时候都更大。根据 IBM 的《2022 年数据泄露成本报告》,东盟地区数据泄露的平均成本为 287 万美元,高于 2021 年的 $271 万美元。企业显然有必要在数据泄露方面做出根本性转变。他们的数据丢失预防策略。处理数据丢失风险的一种新方法是零信任安全模型。

事实上,零信任方法也得到了各个政府机构的支持,因为他们引入了组织需要遵循的合规要求。在美国,白宫行政命令明确规定将零信任方法作为跨部门现代网络安全计划的最佳实践。

这是一个复杂的领域,所以让我们从零信任安全模型的简单解释开始。

零信任数据保护的快速定义

零信任数据保护是一种网络安全模型,它将零信任原则应用于数据访问和数据保护。

这 零信任模型 是一种基于以下原则的现代安全策略:永不信任,始终验证。零信任原则不是假设公司防火墙后面的所有内容都是安全的,而是假设存在漏洞并验证每个请求,就好像它来自开放网络一样。

Forrester Research 在 2010 年首次定义了零信任。当时,一些技术缺乏所需的集成功能,限制了远离以网络为中心的安全策略。快进 10 年,情况就不同了。现在,有很多专注于访问控制的选项,使得零信任数据安全更容易实现。

零信任如何保护企业数据

零信任架构依赖于在关键支柱上采用的不同技术,包括用户端、应用程序或数据级别以及传输过程中的技术。

以下是成功的零信任安全策略的基本特征的快速总结:

- 始终假设网络是敌对的。

- 确认网络中存在内部和外部威胁。

- 在决定是否可以信任网络时,仅了解网络的位置是不够的。

- 为每个用户、设备和网络设置身份验证和授权流程。

用户端保护

在用户方面,零信任超越了用户和设备识别。它已发展到包括与身份访问管理 (IAM) 系统的集成以及通过多因素身份验证 (MFA) 和单点登录 (SSO) 进行的身份验证。每个设备或用户都使用最小权限访问控制进行身份验证和明确授权,以便仅对用户权限范围内的重要数据进行访问。还检查用户设备的安全性,以避免恶意软件和勒索软件等网络威胁

从应用程序/数据端保护

在应用程序或数据级别,零信任消除了网络的攻击面,并为敏感数据创建了安全区。连接直接从用户到应用程序或应用程序之间,这有助于消除网络内的横向移动并防止受感染的设备感染其他资源。用户和应用程序对网络不可见,因此不会被发现或受到攻击。数据丢失保护功能还可以防止截图、打印、复制粘贴、文件传输等情况,甚至可能生成水印。

防止数据传输

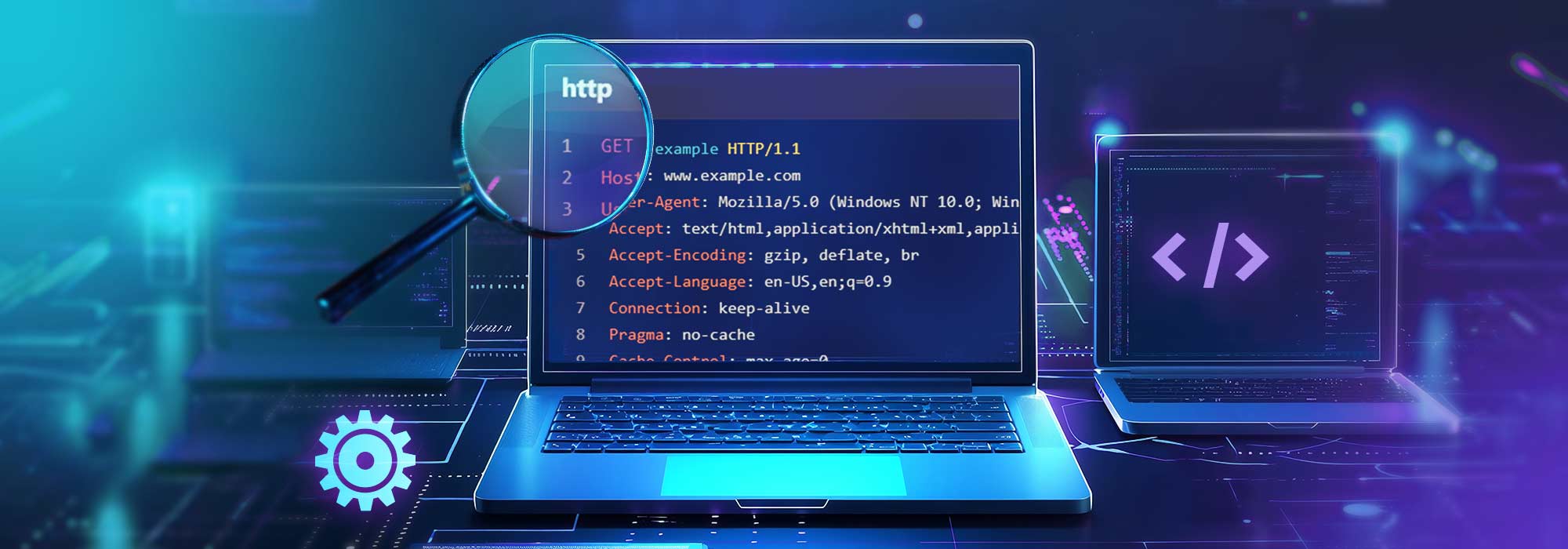

在零信任架构中,有几种技术用于数据保护 数据传输 端,例如相互 TLS 或 MTLS、HTTPS、IPsec 和数据丢失保护。

HTTPS 隧道还用于在连接器和用户客户端之间创建安全连接。它还可以在网络上的两个或多个设备之间建立安全连接。 MTLS 是一种相互身份验证方法,可确保网络连接末端的用户拥有正确的私钥。最后各方的TLS证书也会有额外验证的信息。

IPsec 是一组协议,通过对通信会话的每个 IP 数据包进行身份验证和加密来为 Internet 协议 (IP) 通信提供安全性。数据丢失防护涉及一组旨在保护组织的敏感数据免遭未经授权的访问的流程和工具。

为什么零信任数据安全很重要?

零信任数据保护至关重要,因为它提供了一种更安全的方法来管理对组织资源的访问。以下是零信任现在不容谈判的五个令人信服的理由。

网络安全

网络攻击变得越来越复杂。传统的基于边界的安全措施已无法胜任保护敏感数据的工作。零信任安全模型通过持续验证和授权来降低未经授权访问的风险。

移动劳动力

远程工作将继续存在,这意味着员工可以从比以往更多的位置和设备访问数据。零信任数据安全可确保用户身份得到验证并保护数据,无论在何处访问。

内部威胁

无论是潜在的还是偶然的,内部威胁都会对数据安全构成重大风险。零信任网络访问侧重于验证和授予每个用户(包括组织内的用户)的权限。这可以最大限度地减少内部攻击的潜在损害。

数据隐私条例

HIPAA、GDPR 和 CCPA 等监管要求要求组织采取严格的数据保护措施。零信任数据保护通过确保只有授权用户和设备才能访问数据来帮助企业遵守规定。

云采用

随着企业迁移到云端,传统的网络边界已经消失。零信任现在对于云安全和混合云至关重要,因为数据可以从不同的位置和设备访问。

为什么将 CDNetworks 用于您的零信任架构?

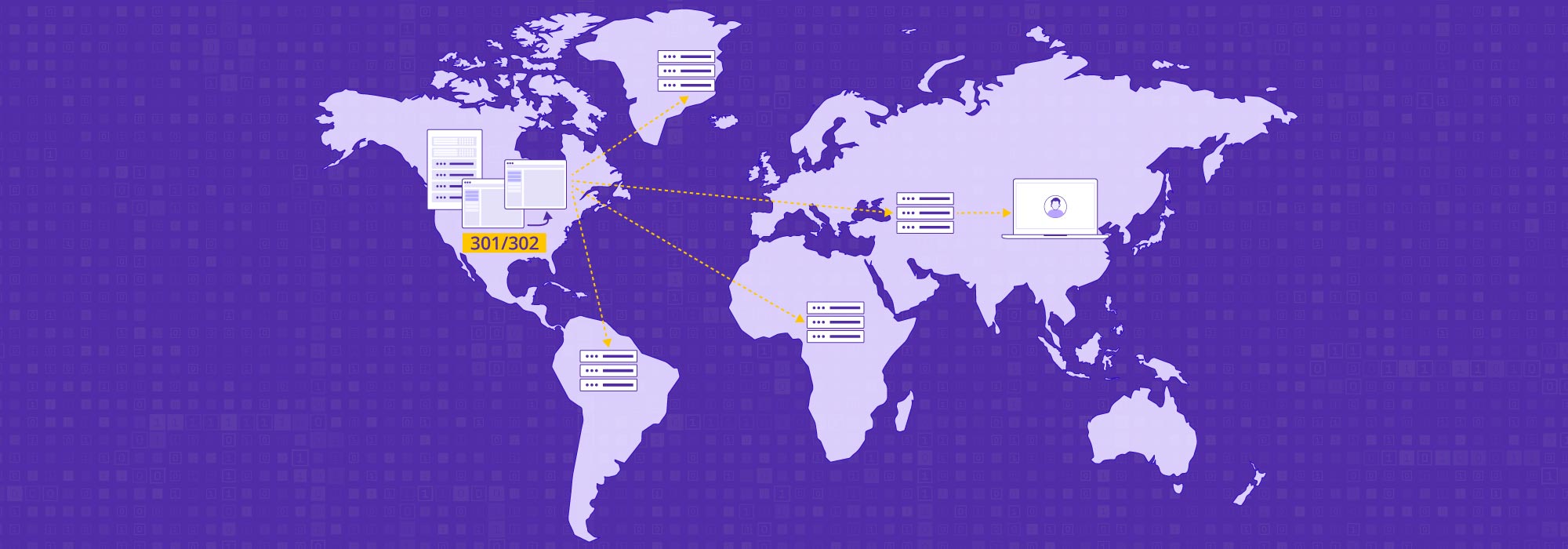

CDNetworks 了解零信任架构在当今企业中的重要性。考虑到这一需求,我们提供企业安全访问 (ESA),这是一种为企业提供安全远程访问的云服务。 ESA 融合了建立零信任访问等所需的所有基本技术,因此您可以在遵循混合工作环境的同时继续使用基于云的应用程序。

ESA 通过软件定义边界 (SDP) 基础设施实施,使您可以在任何环境、任何设备上的任何平台之间实施零信任策略。借助 ESA,您还可以利用 CDNetworks 全球分布的抗 DDoS 边缘网络来加速远程访问,并为用户提供快速、安全的应用程序访问。易于管理的平台还意味着您可以单独或批量设置和维护应用程序和用户。此外,可视化报告和警报为您提供见解以支持智能决策。